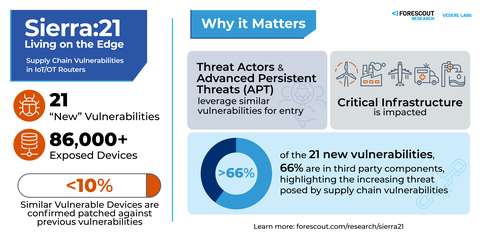

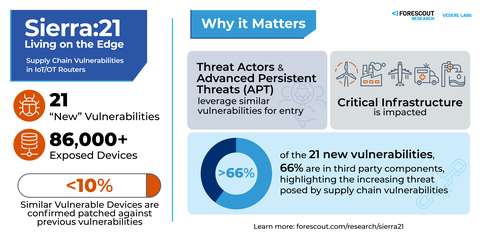

Forescout, líder mundial en ciberseguridad, publicó hoy “SIERRA:21 – Living on the Edge (SIERRA:21, vivir en el borde)”, un análisis de 21 vulnerabilidades recientemente descubiertas dentro de los routers OT/IoT y los componentes de software de código abierto. El informe, producido por Forescout Research - Vedere Labs, un equipo global líder dedicado a descubrir vulnerabilidades en infraestructuras críticas, pone énfasis en el riesgo continuo a la infraestructura crítica y pone de manifiesto posibles mitigaciones.

Este comunicado de prensa trata sobre multimedia. Ver la noticia completa aquí: https://www.businesswire.com/news/home/20231205234736/es/

Sierra:21 Infographic (Source: Forescout)

“SIERRA:21 – Living on the Edge” presenta la investigación en los routers celulares Sierra Wireless AirLink y algunos de sus componentes de código abierto, tales como TinyXML y OpenNDS. Los routers Sierra Wireless son populares: una base de datos abierta de red wifi muestra 245 000 redes en todo el mundo que ejecuta Sierra Wireless para una gran variedad de aplicaciones. Por ejemplo, los routers Sierra Wireless se utilizan para los vehículos policiales que se conectan a un sistema de gestión de redes central o para emitir videos de vigilancia, en las plantas de fabricación para monitorización de activos industriales, en instalaciones de asistencia sanitaria que proporcionan conectividad temporaria y para gestionar estaciones de carga de vehículos eléctricos. Las 21 nuevas vulnerabilidades tienen el potencial de detener las comunicaciones vitales que podrían impactar la vida cotidiana.

Lea el blog: Forescout Vedere Labs discloses 21 new vulnerabilities affecting OT/IoT routers (Forescout Vedere Labs revela 21 nuevas vulnerabilidades que afectan a los routers OT/IoT)

Además, Forescout Research encuentra:

-

La superficie expuesta a ataques se expande con 86 000 routers vulnerables aún expuestos en línea. Se confirma que menos de un 10 % de estos routers tiene parches contra vulnerabilidades anteriores conocidas que se encontraron desde 2019.

-

Entre las regiones con el mayor número de dispositivos expuestos se incluyen:

-

68 605 dispositivos en los Estados Unidos

-

5580 dispositivos en Canadá

-

3853 dispositivos en Australia

-

2329 dispositivos en Francia

-

1001 dispositivos en Tailandia

-

Entre las 21 vulnerabilidades, una tiene una gravedad crítica (puntuación de CVSS de 9,6), nueve tienen alta gravedad y 11 tienen gravedad media. Estas vulnerabilidades permiten a los atacantes robar credenciales, tomar control de un router inyectando código malicioso persistente en el dispositivo y utilizarlo como un punto de acceso inicial en redes críticas.

-

Los parches no pueden solucionar todo. El 90 por ciento de los dispositivos que exponen una interfaz de gestión específica llegaron al fin del ciclo de vida, lo que implica que ya no se pueden aplicar parches.

-

Es una ardua batalla proteger los componentes de la cadena de abastecimiento. Los elementos del software de código abierto siguen sin verificarse y aumentan la superficie expuesta a ataques de los dispositivos críticos, que lideran a las vulnerabilidades que pueden ser difíciles para que las organizaciones las rastreen y las mitiguen.

“Estamos haciendo sonar la alarma hoy porque quedan miles de dispositivos de OT/IoT que representan una mayor superficie expuesta a ataques que requieren atención”, recomienda Elisa Constante, vicepresidenta de Investigación de Forescout Research – Vedere Labs. “Las vulnerabilidades que impactan la infraestructura crítica son como una ventana abierta para los protagonistas con malas intenciones de cada comunidad. Los protagonistas patrocinados por el estado están desarrollando malware personalizado para usar routers para persistencia y espionaje. Los ciberdelincuentes también están aprovechando los routers y la infraestructura relacionada para representantes residenciales y para reclutarlos en ataques botnet. Nuestros descubrimientos reafirman la necesidad de tener mayor conciencia de los dispositivos de borde OT/IoT que a menudo se descuidan”.

Sierra Wireless y OpenDNS han emitido parches para las vulnerabilidades identificadas. TinyXML es un proyecto abandonado de código abierto, de modo que no se solucionarán las vulnerabilidades crecientes y se deben abordar las descendientes.

Para obtener más información, descargue ahora el informe completo: “SIERRA:21 – Living on the Edge” en https://www.forescout.com/resources/sierra21-vulnerabilities.

Recursos adicionales:

Acerca de Forescout

Forescout Technologies, Inc., líder mundial en ciberseguridad, identifica, protege y ayuda de manera continua a garantizar el cumplimiento de todos los ciberactivos conectados gestionados y no gestionados, tanto TI, IoT, IoMT como OT. Durante más de 20 años, organizaciones incluidas en el listado Fortune 100 y organismos gubernamentales han confiado en Forescout para la prestación de servicios de ciberseguridad automatizados, a escala e independientes de los proveedores. La plataforma Forescout® ofrece funcionalidades integrales para seguridad de red, gestión de riesgo y exposición, y detección y respuesta extendidas. Con contexto compartido de forma transparente y orquestación de flujos de trabajo a través de socios de ecosistema, permite que los clientes gestionen el riesgo informático y mitiguen las amenazas de manera más efectiva.

El texto original en el idioma fuente de este comunicado es la versión oficial autorizada. Las traducciones solo se suministran como adaptación y deben cotejarse con el texto en el idioma fuente, que es la única versión del texto que tendrá un efecto legal.

Vea la versión original en businesswire.com: https://www.businesswire.com/news/home/20231205234736/es/

Source(s) : Forescout Technologies, Inc.

Hardware

Hardware

Domingo 28 de diciembre - 06:01

Domingo 28 de diciembre - 06:01

Registrar

Registrar  Conectar

Conectar